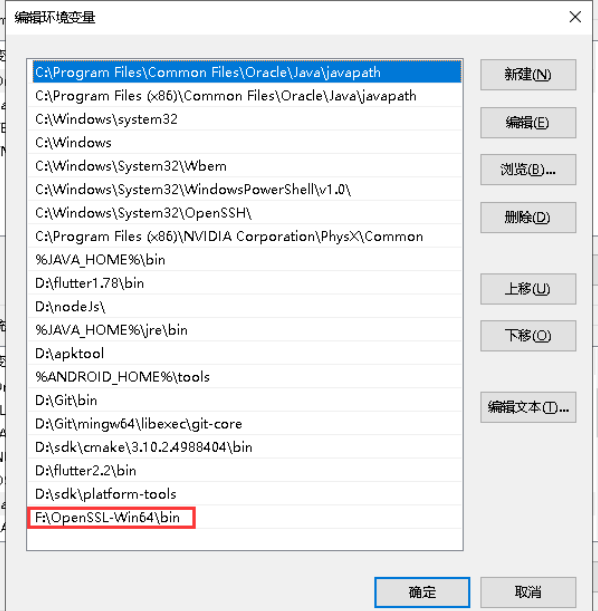

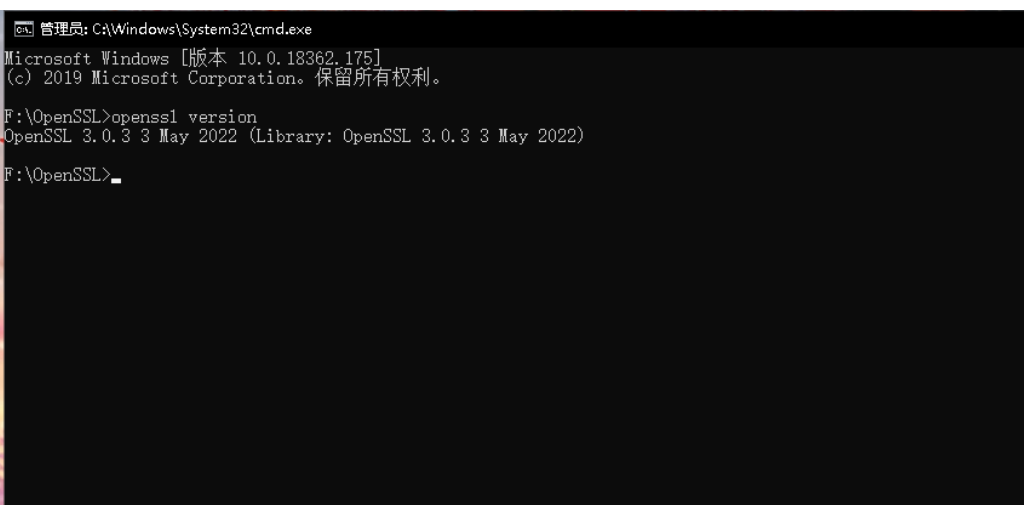

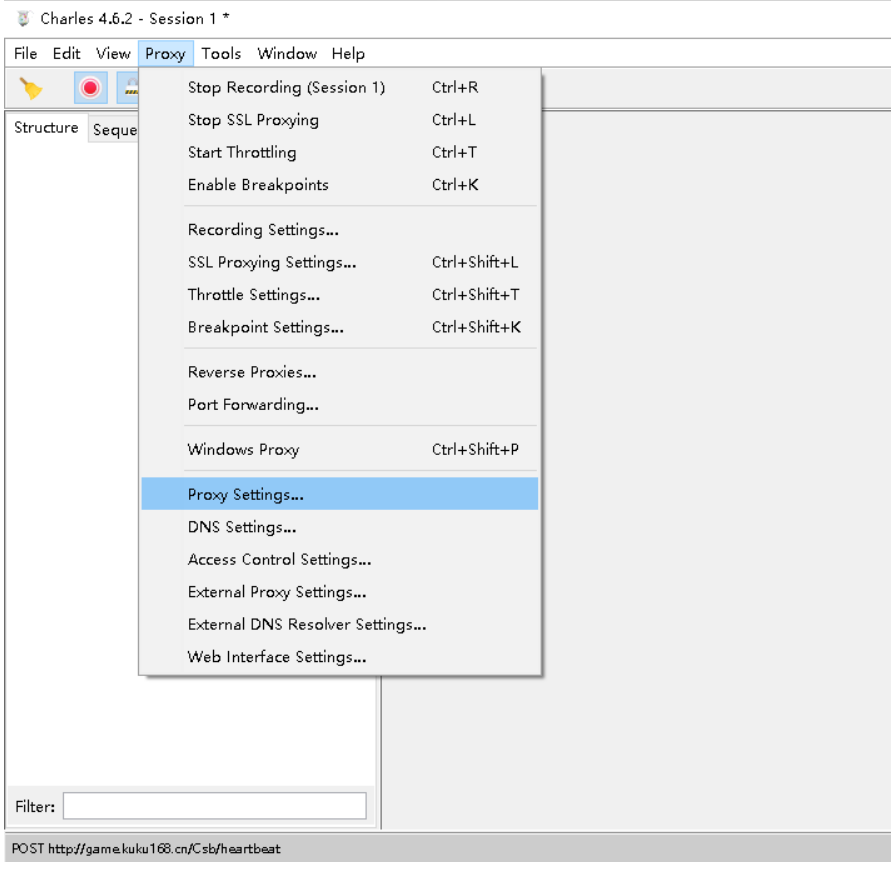

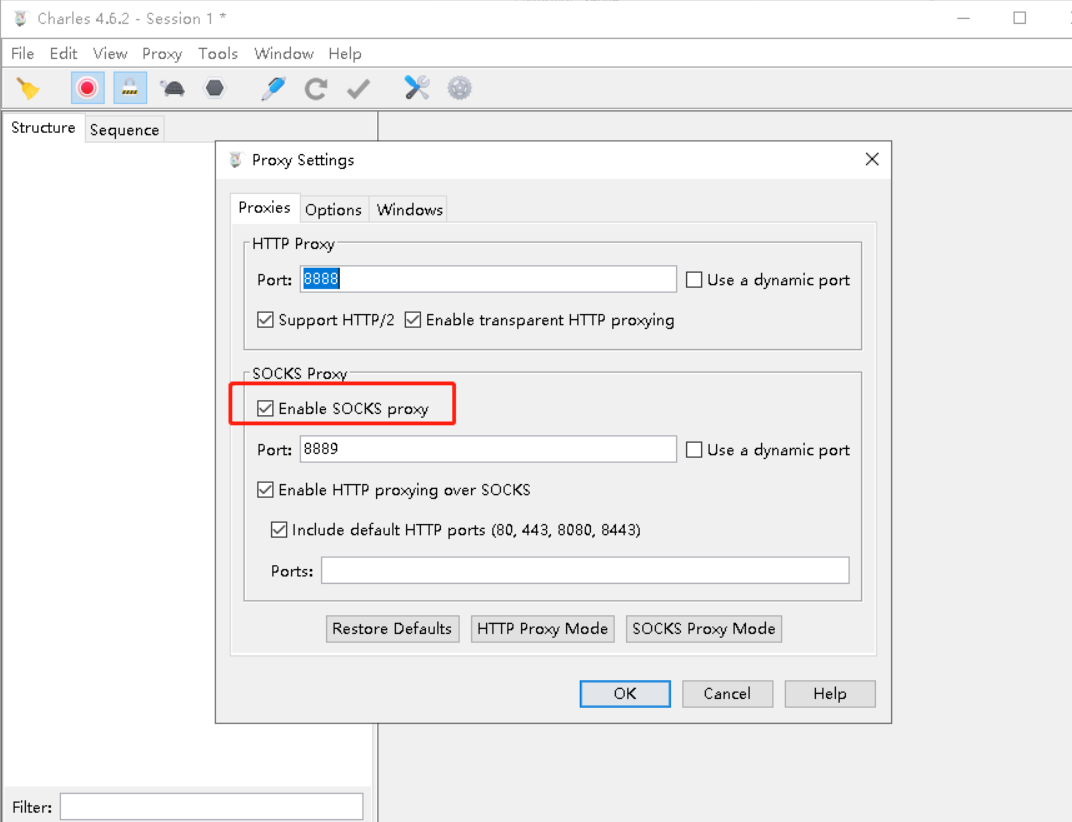

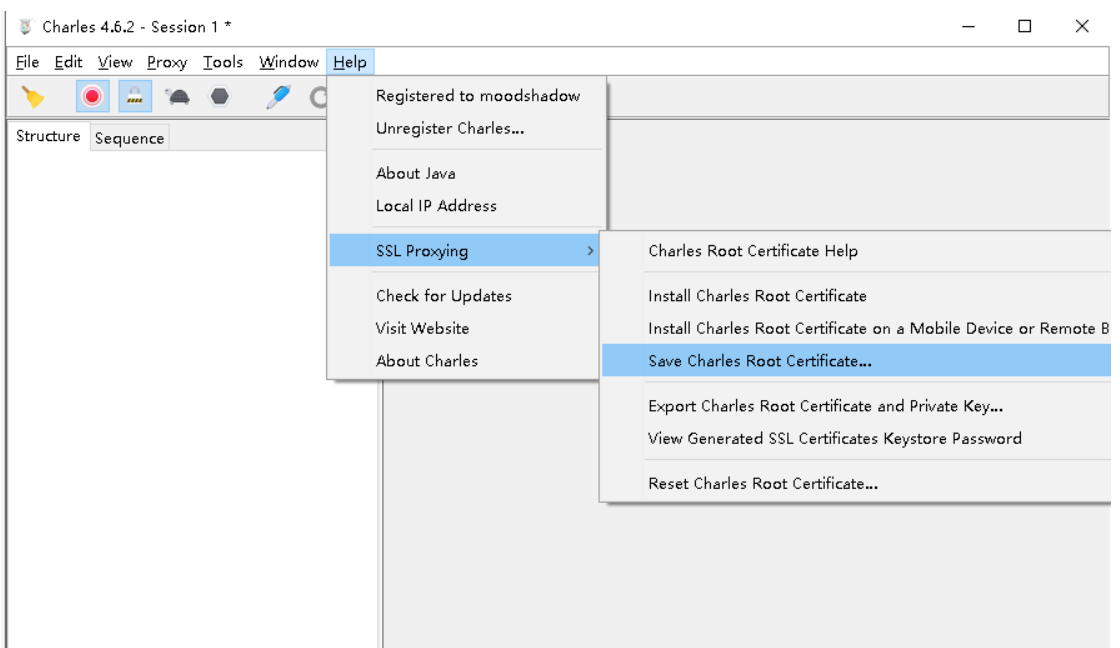

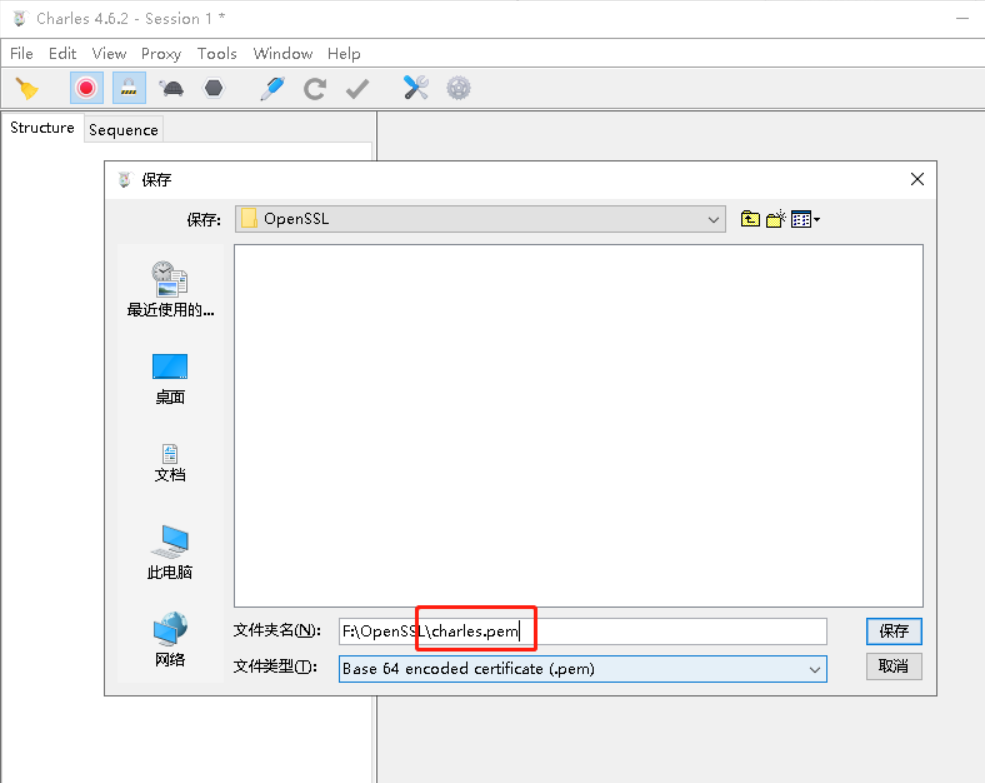

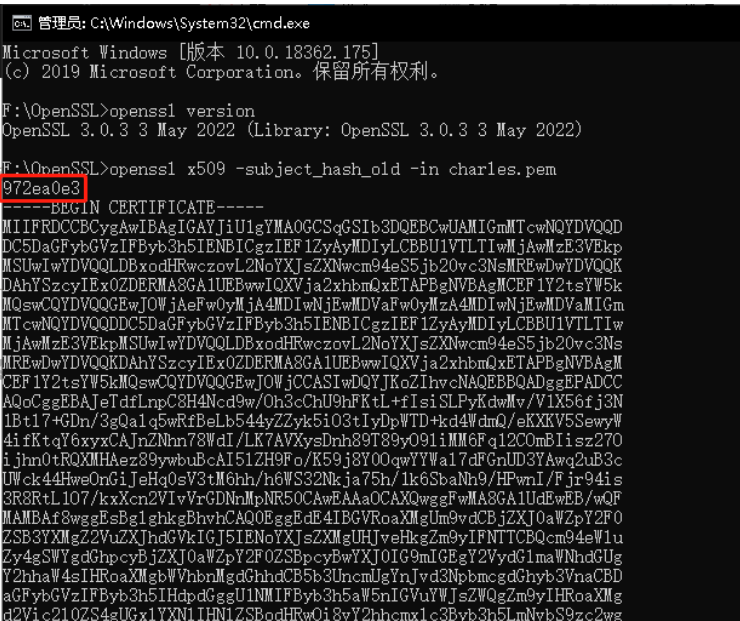

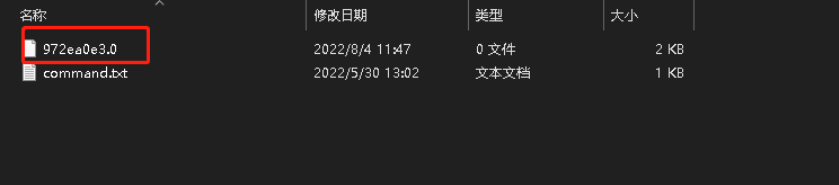

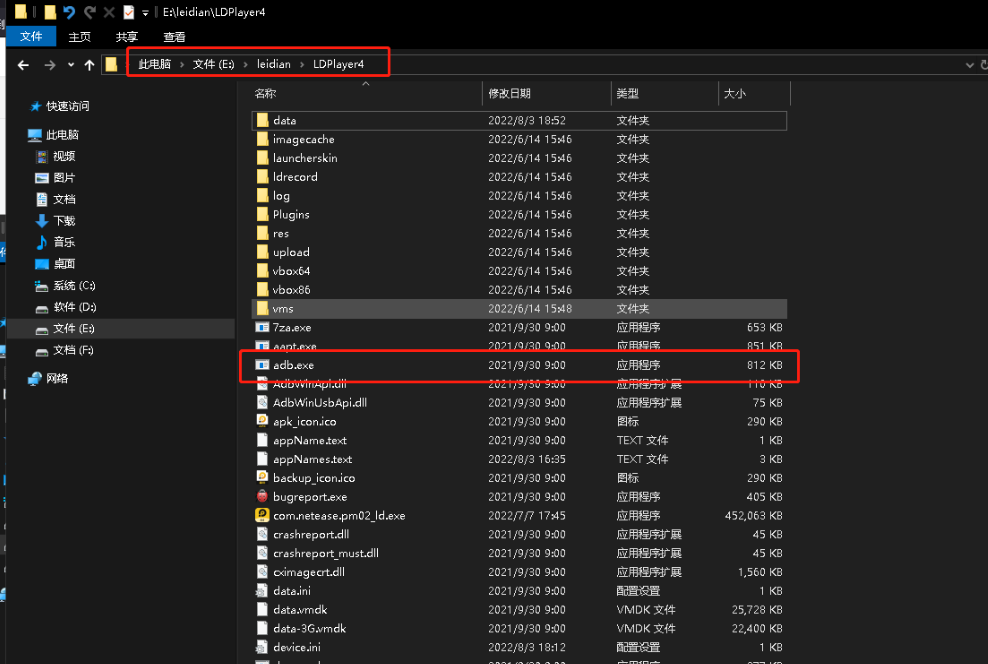

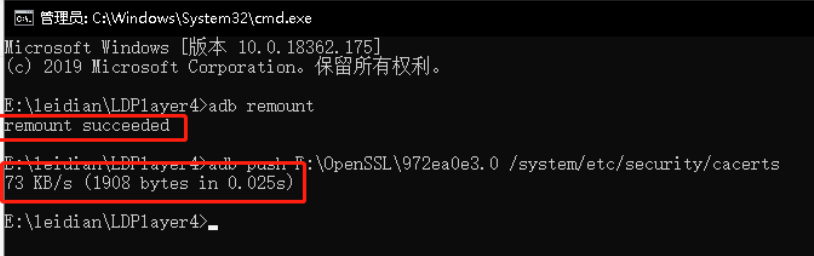

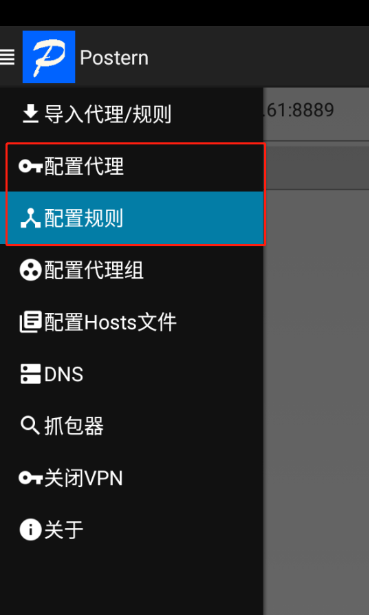

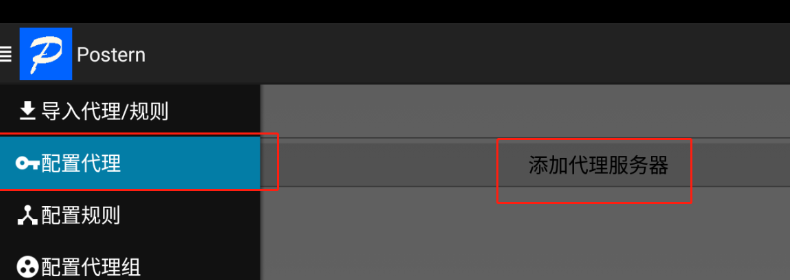

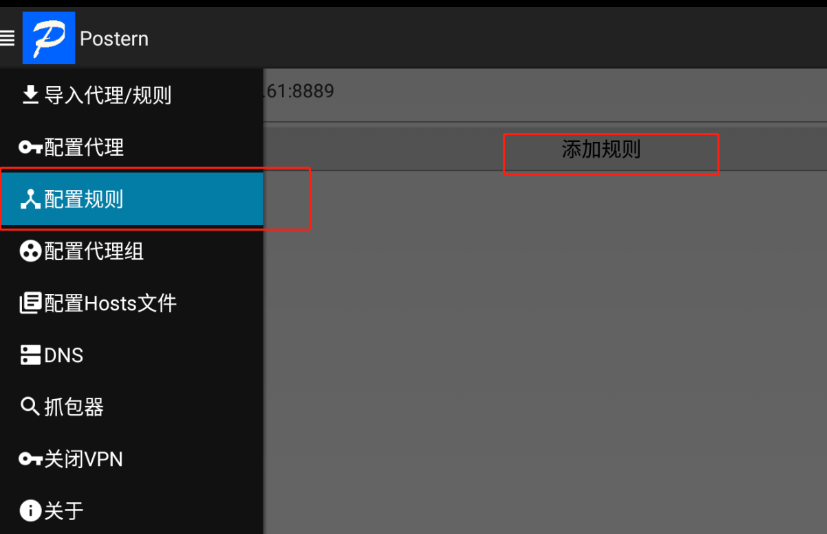

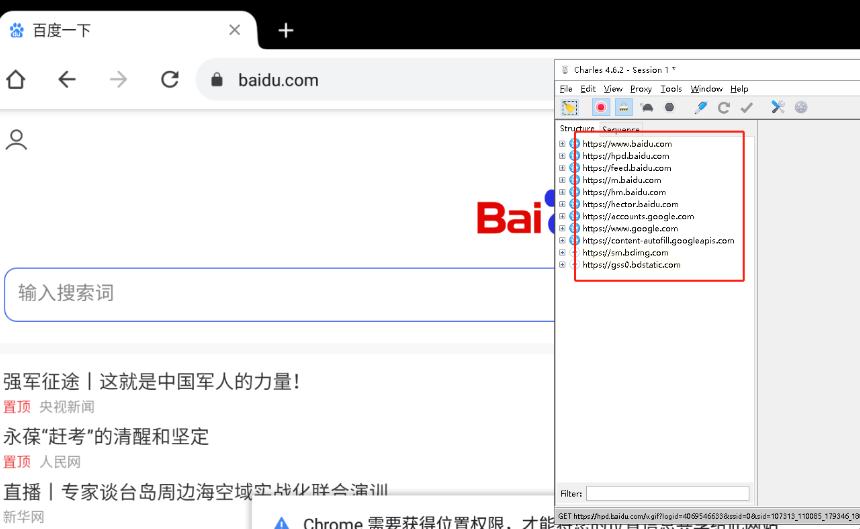

Loading... 首先,要注意的是,在安卓7.0以后,Fiddle和charles这些抓包工具安装的证书,会被默认不相信,所以按照很多旧的抓包工具的配置过程,没有办法成功抓包。 今天就在这里记录一下Charles + Postern 在雷电模拟器上抓包的过程 一、Openssl环境配置 本篇使用charles进行抓包,那么模拟器就需要安装charles 的证书,但是传统的cer格式的证书已经不再适用,这里需要对证书进行格式修改,转换为pem格式的证书,这样后续才能安装为系统证书,从而避免开局所说,证书不被信任的情况。 这就需要使用openssl来对证书进行操作,下载链接(Postern也在): 链接:https://pan.baidu.com/s/1IxNF61N649rvL4jV9E6UIQ 提取码:q1s4 这里大家自己选择32位还是64位进行安装,直接下一步到底就安装完成了。这里在安装完openssl后,需要在环境变量中的Path加上openssl的安装路径到bin下 <div class="hideContent">此处内容需要评论回复后(审核通过)方可阅读。</div> 这里大家自己选择32位还是64位进行安装,直接下一步到底就安装完成了。这里在安装完openssl后,需要在环境变量中的Path加上openssl的安装路径到bin下  然后打开cmd目录,输入 openssl version,看到如下提示,证明配置成功  二、Charles配置+系统证书配置 这里先去charles官网下载官包:Charles Web Debugging Proxy • HTTP Monitor / HTTP Proxy / HTTPS & SSL Proxy / Reverse Proxy 然后跟着安装好charles,安装过程和破解,大家就自行发掘了,当然不破解也能用,就是每次只能开半个小时,试用期一个月,用着用着可能会有闪屏出来显示几秒。 然后在这里打开charles,首先给charles进行配置,如下图打开Proxy Settings,这里上面有个windows Proxy,原先是打勾的,这个是会对window系统进行抓包,你如果访问一些网址,可能会因为不安全而拒绝访问,而且这里是对App进行抓包,把它关掉,可以过滤掉很多我们不需要的信息,这里是建议关掉。  打开Proxy Settings后,我们这边是要使用Postern,所以要打开Socks proxy,这里端口默认是8889,记好笔记,一会要考的。  设置完这一步,我们需要导出charles 的证书,依照下图操作,然后导出的时候阔以直接选择导出为pem格式的证书(如果是使用[Fiddle](https://so.csdn.net/so/search?q=Fiddle&spm=1001.2101.3001.7020)的小伙伴,就需要把导出的cer证书转换成pem的证书,后续会讲)  注意,在导出的时候,文件名.pem是要自己手动加上去的哦  接下来就可以在路径下找到刚刚保存的pem证书,然后在证书目录下,打开cmd,进行下一步操作 接下来的步骤分为三步,如果是使用Fiddle的小伙伴,就需要进行第一步,charles就可以直接进行第二步 1、cer证书转pem openssl x509 -inform der -in FiddlerRoot.cer -out charles.pem 2、获取pem证书hash,如下图就是我们要获取的hash值 openssl x509 -subject_hash_old -in charles.pem  3、将pem证书改名为hash.0,我这里hash值是972ea0e3,文件名就改为972ea0e3.0  这步完成后,系统证书就准备好了, 接下来就要去给他安装起来了,然后打开雷电模拟器的安装路径,可以看到目录下有个adb.exe,接下来我们就要用adb命令来把证书安装起来。  这里在目录下直接打开cmd,然后输入以下命令: adb remount adb push {hash.0} /system/etc/security/cacerts 输入命令后,注意第二个括号里的要改成自己文件的目录,比如我这边的路径是 F:\OpenSSL\972ea0e3.0, 那么命令就是adb push F:\OpenSSL\972ea0e3.0 /system/etc/security/cacerts  (如果先打开了模拟器且运行了,可能adb会提示设备没有找到,这里建议重启模拟器再来试试) 做完这一步,证书就安装好了,接下来就是安装Postern了。 三、Postern安装和配置 Postern实际上就是一个VPN,安装了通过代理我们就可以成功抓包了,这里我懒,懒得重装一步步来了。大家就把这两个部分原有自带的删掉就好了。  然后在配置代理中加上我们的自己代理服务器  这里服务器名称随意,服务器地址就是你电脑的ip,如果你真的不知道,请打开cmd,输入ipconfig,找到你的ipv4地址就可以了,虽然好像地址没啥好遮的,但我是个注重隐私的人,马赛克安排。 好,回归正题,下面这个端口,请拿出你们前面做好的笔记,说好要考的,这个就是charles默认的SOCKS Proxy端口,默认的就是8889,然后直接保存就好了。 类型务必要选择SOCKS5,才能搭上SOCKS Proxy端口  然后就是配置规则了  类型选择匹配所有地址,动作选择通过代理连接,代理就选刚刚加的,然后目标地址就*,保存就搞定了!  注意哦,记得打开postern,才能抓包,这不就妥妥安排了嘛  Postern下载 <div class="hideContent">此处内容需要评论回复后(审核通过)方可阅读。</div> 还有一点,如果你之前按照旧的方式,设置了wifi的代理,记得取消!希望大家都能顺利抓包。 最后修改:2023 年 01 月 10 日 © 允许规范转载 打赏 赞赏作者 支付宝微信 赞 如果觉得我的文章对你有用,请随意赞赏